「バックアップを取っているから大丈夫」

ランサムウェア対策の話題で、よく聞かれる言葉です。しかし実際の被害現場では、バックアップが存在していても復旧に想定以上の時間と手間を要するケースも少なくありません。

バックアップがあっても、復旧に時間がかかれば、その間業務は止まり続けます。問題はバックアップの“有無”ではなく、どれだけ早く元の状態に戻せるかです。

例えば、リストアすべきデータが100TBある場合、24時間以内に復旧するには、単純計算で約10Gbpsのスループットが求められます。さらに、これがLTOテープによるリストアの場合は、同量のデータを戻すのに丸4日程度かかることになります。これはあくまで理論値であり、実際の運用ではネットワークやストレージのオーバーヘッドが加わるため、必要な時間や帯域はさらに大きくなる可能性もあります。

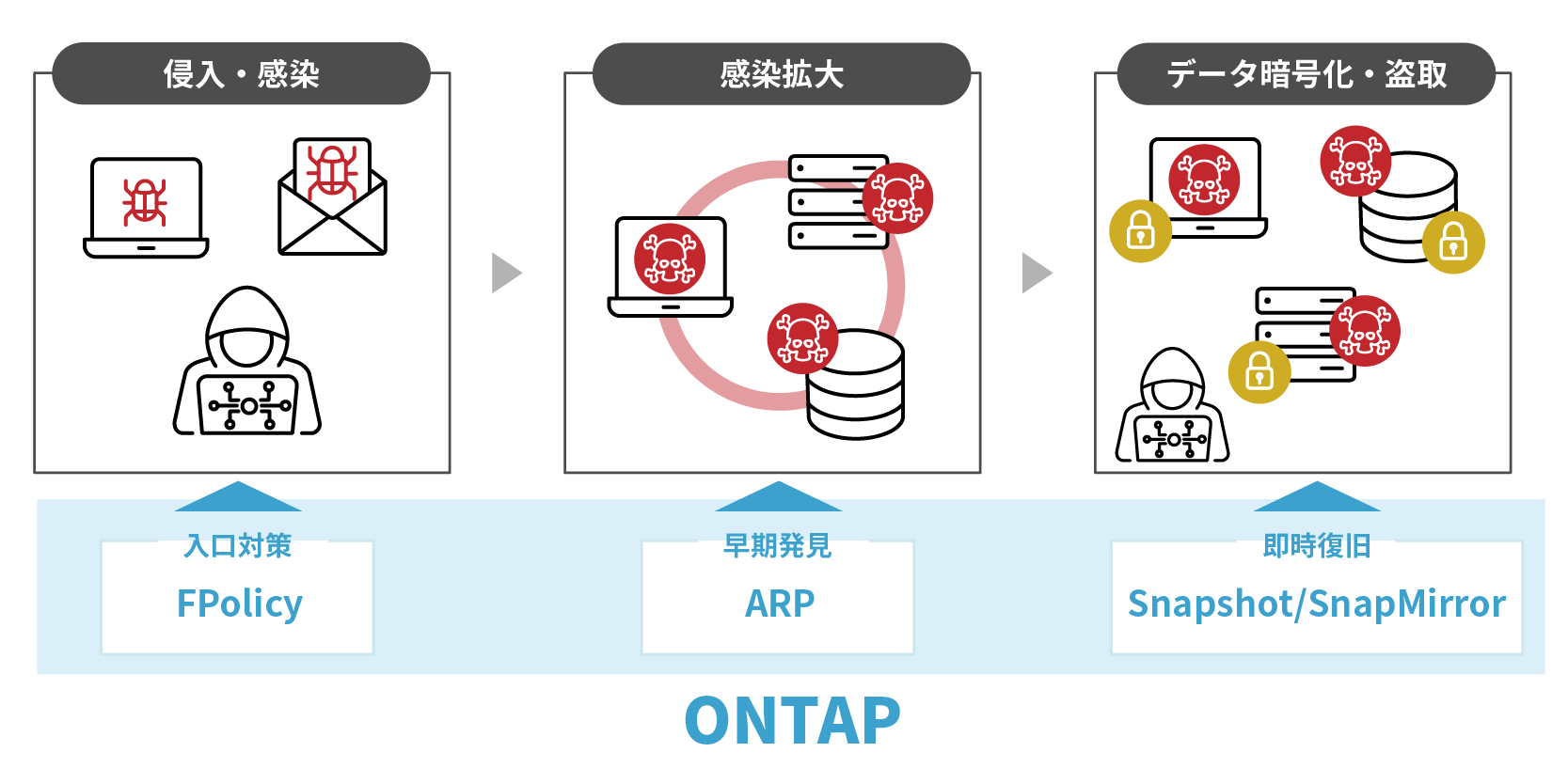

ランサムウェア被害では、影響範囲をすぐに特定できないことも多く、どこまでデータを巻き戻すべきか分からないまま、広範囲のデータ復旧を迫られるケースも少なくありません。

ディスクやテープといった外部保管先からのリストアは、単体システムの障害対応であれば有効ですが、大規模かつ迅速な復旧が求められるケースでは、現実的とは言いきれません。

だからこそ重要になるのが、ストレージ内部で完結し、即座に元の状態に戻せる仕組みです。