コロナ禍をキッカケに急速に広まったテレワーク。緊急事態宣言を受けて、突貫でテレワーク環境を整備した企業の方も多いのではないでしょうか?

IPAが発表した「情報セキュリティ10大脅威 2025」では、6位に「リモートワーク等の環境や仕組みを狙った攻撃」が挙がっており、2021年から5年連続で10大脅威として取り上げられています。テレワーク環境におけるセキュリティ対策は重視すべき施策の1つと言えるでしょう。

最近では、出社回帰する企業もある一方で、出社とテレワークを併用するハイブリッドな働き方も浸透しています。テレワークを継続している企業の方は、改めて環境を見直してみる時期かもしれません。

特に、VPN環境を利用してテレワークを利用している方は、セキュリティに課題を抱えている方も多いと思いますので参考にしてみてください。

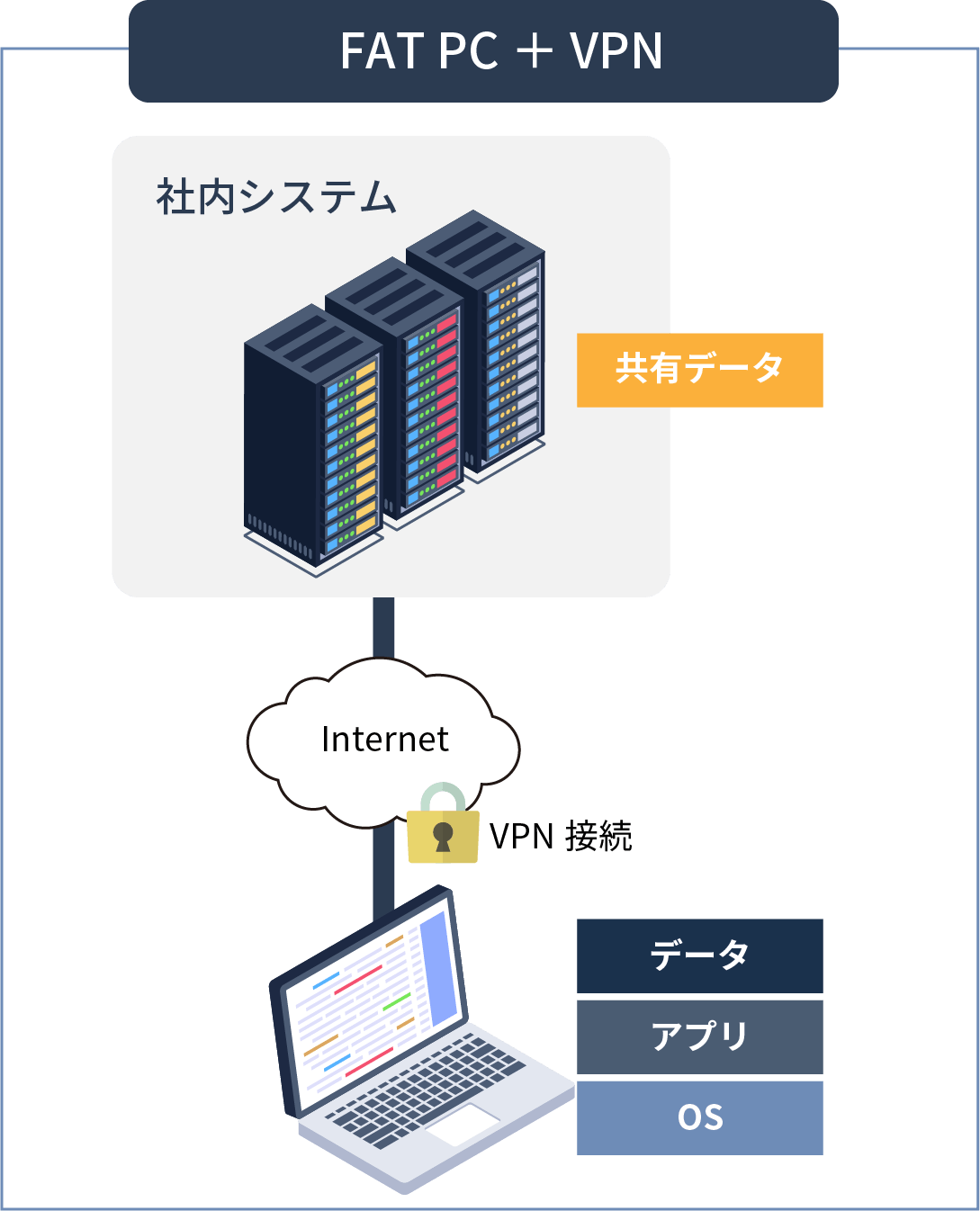

① FAT PC+VPN接続

会社から貸与されたFAT PCを業務端末として利用し、社内システムへはVPN経由でアクセスする形式です。

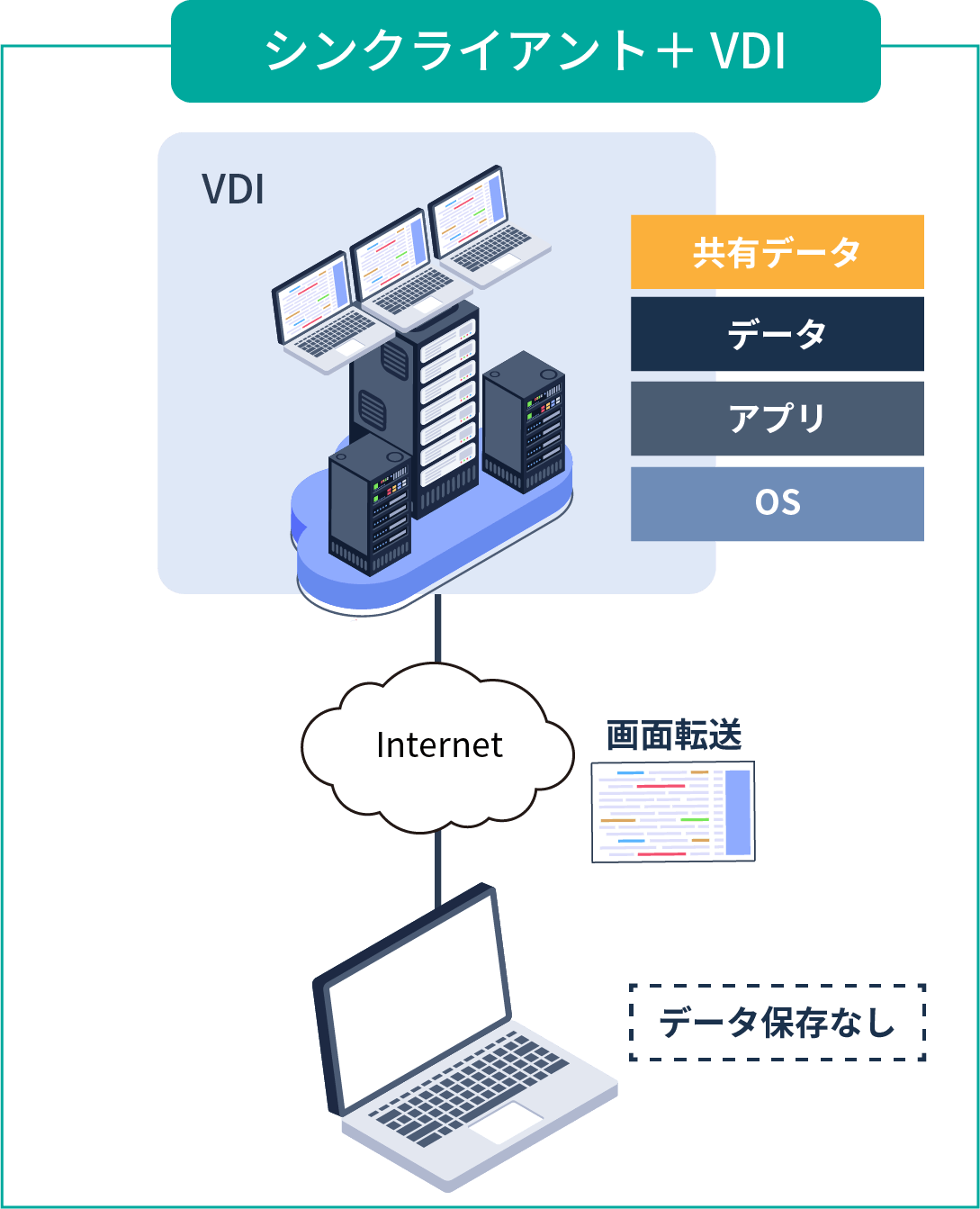

② シンクライアントPC+VDI(DaaS含む)

会社やデータセンター(DaaSであればクラウド)に設置されたサーバー上のVDI基盤にアクセスし、業務を行う形式です。アプリケーション処理やデータ処理はすべてサーバー側で処理されるため、端末にデータは残りません。

また、VDIのソフトウェアにはゲートウェイサーバーが含まれていることも多く、VPNを用意しなくても社外からVDIに接続できます。

【この記事の執筆者】新井 健太(あらい けんた)

サーバーエンジニアとして、業種問わず多くのお客さまへVDIのご提案および導入に携わる。働き方改革や端末セキュリティ向上を目的としたご支援を多く手がけてきた経験をもとに、最近ではプリセールスエンジニアとしてVDIはもちろん、HCIやハイブリッドクラウドなどの技術検証から提案に至るまで、お客さまがインフラに抱える課題に対して、技術的な側面からの解決に向けた柔軟な提案を行っている。